Publicado en 18 de febrero, 2025

Cómo configurar la barra de navegación ligera en Pixel 2 XL para evitar que la pantalla se queme

Desde que se lanzó el Pixel 2 XL, los usuarios se han quejado constantemente de problemas de quemado con la pantalla del dispositivo. Esto ha obligado a Google a adoptar medidas estrictas que ayudarán a reducir los problemas de grabación de pantalla. El gigante de la búsqueda ya ha lanzado una actualización que trae nuevos botones de navegación para el Pixel 2 XL, pero ahora está probando una sombra ligera de la barra de navegación en algunas de sus aplicaciones de uso común. Esta es una solución plausible para evitar que la pantalla se queme más y puede aplicar este cambio de inmediato, si está impaciente. Así es como puede configurar una barra de navegación ligera en un dispositivo Pixel 2 XL (o en cualquier otro dispositivo, para el caso).

Establecer barra de navegación ligera en su Pixel 2 XL

Nota : He probado este método en mi Pixel 2 sin raíz, aunque no sufre de problemas de quemado, ejecutando Android 8.0 Oreo y funcionó muy bien.

Para proteger su Pixel 2 XL recién comprado de problemas de quemado de la pantalla que han estado llegando a raudales desde que el dispositivo salió a la venta, estos son los pasos que debe seguir:

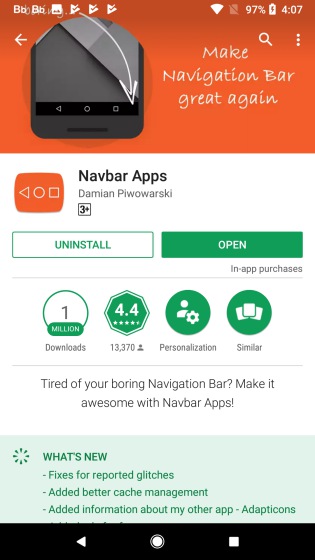

1. Instale Navbar Apps (Gratis) desde Play Store para poder elegir el color de fondo de la barra de navegación en su dispositivo. No es necesario que realice la función de root del dispositivo.

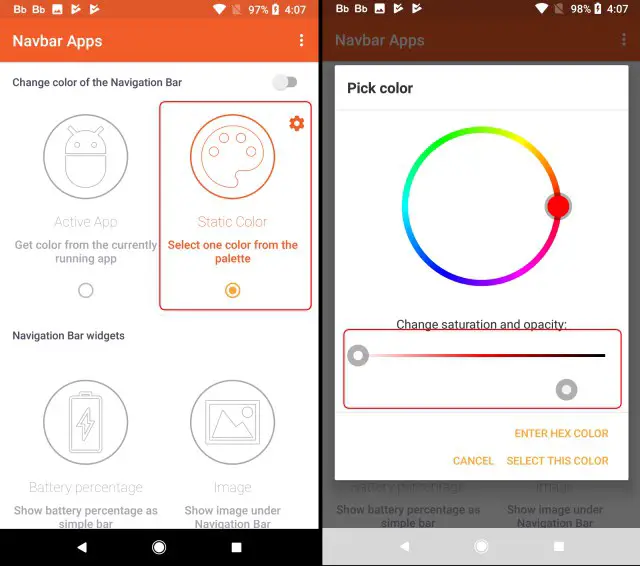

2. La aplicación de terceros le ofrece una gran cantidad de alternativas para modificar el aspecto de la barra de navegación, pero nos decantaremos por una simple pantalla de luz para la misma. Para seleccionar la barra de navegación del color de la luz, seleccione la opción `seleccionar un color de la paleta en la aplicación y pulse sobre el diente de la configuración junto a ella para cambiar el color.

4. Aquí seleccione el color blanco y ajuste la transparencia de su barra de navegación según sus preferencias. Puede arrastrar el primer control deslizante al extremo izquierdo y arrastrar el segundo a la posición mostrada en la captura de pantalla de abajo para conseguir un color gris claro decente que oculta la barra de navegación negra sin dejar de resaltar los botones.

Aunque hemos elegido un solo color sólido para la barra de navegación en el dispositivo, puede cambiar el color de la barra de navegación de negro seleccionando el conjunto de opciones disponibles en las aplicaciones de Navbar. Incluso incluye una configuración en la que la barra de navegación adopta el color primario de la aplicación actualmente abierta o utiliza otras animaciones para animarla.

VÉASE TAMBIÉN: Raíz de su Google Pixel 2 XL con Magisk v14.4

¿Quieres evitar que la pantalla se queme en Pixel 2 XL? Evite el uso de negros!

Si está familiarizado con el concepto de «screenburn-in», lo mismo sucede porque una imagen se muestra en la misma ubicación durante el tiempo suficiente. Los píxeles negros en una pantalla OLED utilizan menos energía y estos píxeles pueden morir y no iluminarse completamente cuando se cambia una imagen para esa ubicación. La decisión de alejarse de la barra de navegación negra no sólo se centra en evitar los problemas de quemado de la pantalla, sino que también añade valor estético. ¿Qué opinas de los problemas de quemado de la pantalla de Pixel 2 XL? Comente su opinión abajo.

Publicado en 18 de febrero, 2025

Cómo utilizar varias cuentas de WhatsApp, Facebook y Snapchat en Android

¿Alguna vez has querido usar una sola aplicación con diferentes cuentas? Bueno, creemos que usted y aplicaciones como Twitter, Gmail, Instagram, etc. permiten a los usuarios acceder a sus múltiples cuentas y cambiar con facilidad, mientras que la mayoría de las demás aplicaciones no lo hacen. La mayoría de nosotros tendemos a utilizar un número de teléfono móvil de trabajo y casa por separado y nos encantaría poder separar también nuestras cuentas de WhatsApp. Además, a algunas personas les encanta usar cuentas diferentes para sus juegos. La buena noticia es que hay una aplicación Android llamada Parallel Space, que te permite acceder a varias cuentas y usar una sola aplicación en dos iteraciones por separado.

Además de la capacidad de ejecutar múltiples iteraciones de una aplicación, Parallel Space también le permite instalar aplicaciones en modo incógnito, lo que significa que esas aplicaciones no estarán disponibles en ninguna parte de la interfaz de usuario sino en la aplicación Parallel Space. Suena interesante, ¿verdad? ¡Vamos a zambullirnos!

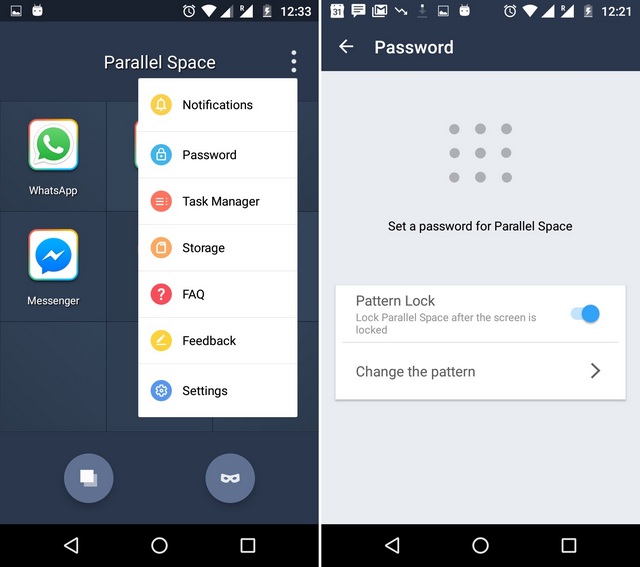

Cómo usar Parallel Space para ejecutar múltiples iteraciones de una aplicación

1. En primer lugar, instale la aplicación Parallel Space desde Play Store. Una vez que hayas instalado la aplicación, ábrela y se te presentarán diapositivas geniales que te informarán sobre la utilidad de la aplicación. Pulse sobre » Inicio «.

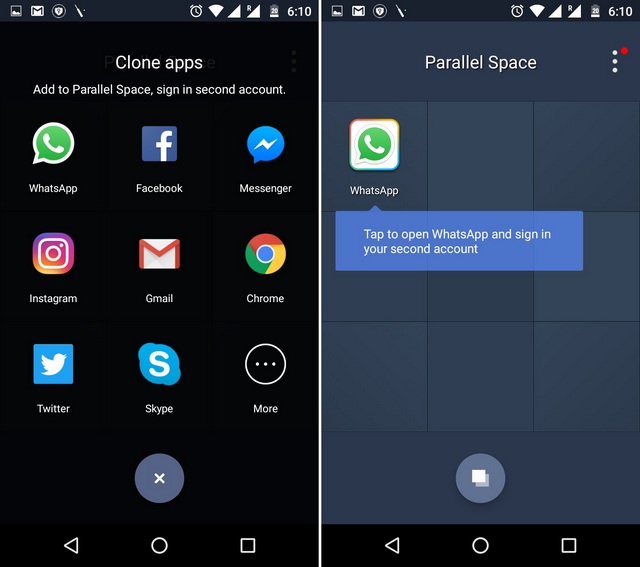

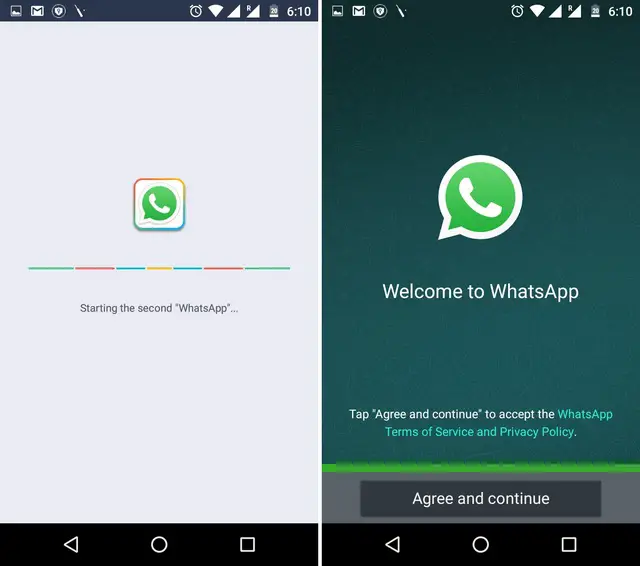

2. Verás la página » Clonar aplicaciones » en la aplicación abierta, donde puedes elegir la aplicación que quieres ejecutar o clonar en Espacio paralelo. Casi todas las aplicaciones que tiene en su dispositivo son compatibles . A continuación, verá que WhatsApp se ha añadido a la página principal de Espacio paralelo junto con un mensaje que dice «Puntee para abrir WhatsApp e iniciar sesión en su segunda cuenta».

3. A continuación, abra la aplicación y podrá iniciar sesión en una segunda cuenta de WhatsApp con facilidad. Puedes añadir más aplicaciones fácilmente y ejecutar múltiples cuentas en casi cualquier aplicación o juego.

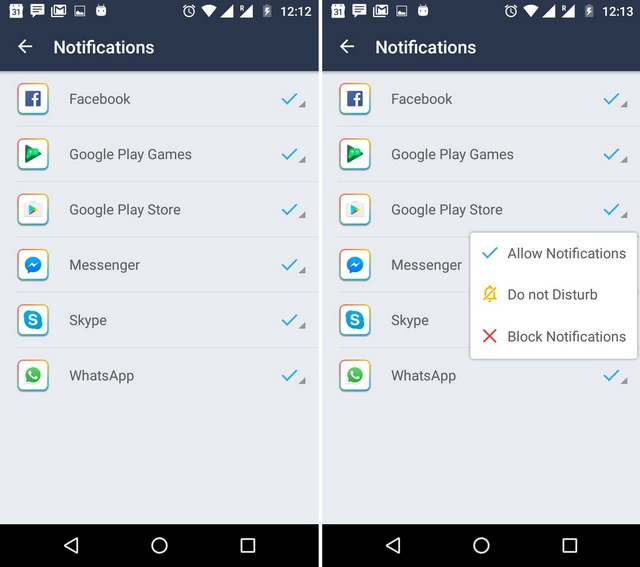

Parallel Space no sólo le permite ejecutar múltiples iteraciones de una aplicación sino que también trae notificaciones separadas de las aplicaciones clonadas . Junto con las notificaciones de aplicaciones, la aplicación también trae notificaciones de Play Services y Play Store. También existe la opción de bloquear las notificaciones de las aplicaciones o simplemente ponerlas en modo «No molestar».

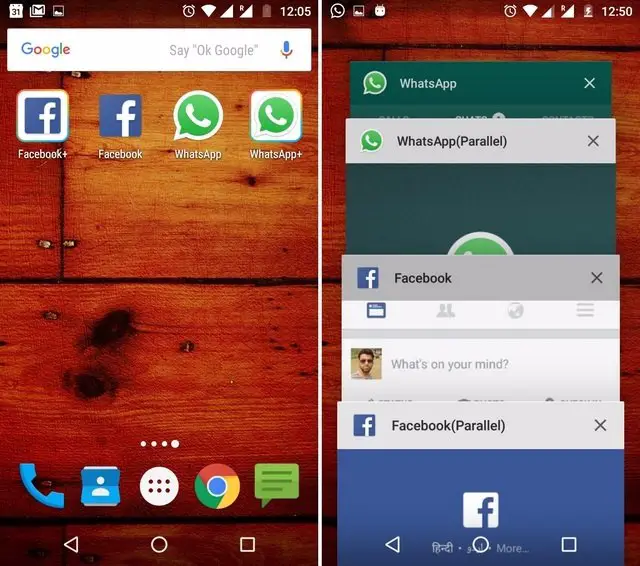

Además, puedes añadir aplicaciones clonadas a la pantalla de inicio , de modo que tendrás disponibles tanto la primera como la segunda iteración de una aplicación en cualquier momento.

Nota : Sólo puede añadir un clon de las aplicaciones instaladas en su dispositivo, lo que significa que sólo puede utilizar dos cuentas de una aplicación.

Dado que Parallel Space está impulsado por MultiDroid, se dice que es el primer sistema de virtualización de aplicaciones en Android y, por lo tanto, se ejecuta como una entidad propia en Android. Junto con las aplicaciones de clonación, la aplicación también aporta algunas otras características adicionales dignas de mención:

Otras características del espacio paralelo a tener en cuenta

-

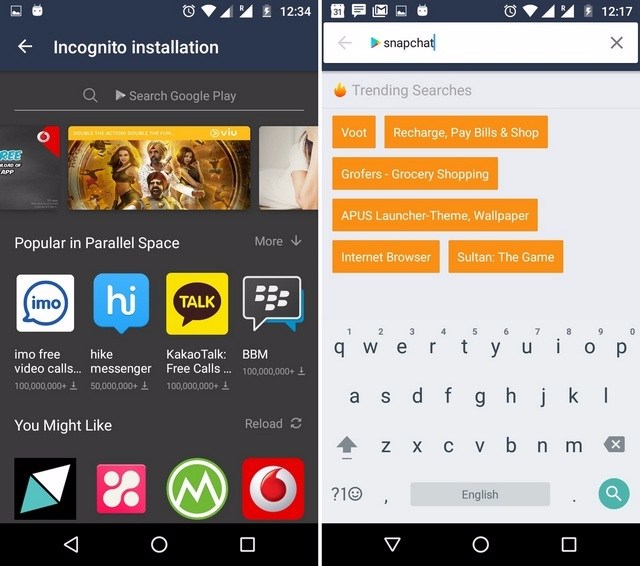

Instalación de la aplicación Incognito

¿Quieres usar una aplicación pero no quieres que nadie que revise tu teléfono se entere? Puede utilizar la función «Instalación de incógnito» de Parallel Space. La función te permite instalar y acceder a aplicaciones en Parallel Space , por lo que estas aplicaciones nunca aparecerán en la pantalla de inicio o en el cajón de aplicaciones de Android, ni siquiera en la página de configuración de aplicaciones.

Para instalar una aplicación en Parallel Space, sólo tienes que pulsar el segundo icono flotante en la página principal, buscar la aplicación que desees y pulsar el botón de instalación en la Play Store. Después de descargar e instalar la aplicación, tendrás que desinstalarla de Android, lo que asegurará que sólo permanezca en Espacio Paralelo.

-

Bloquear espacio paralelo

Parallel Space incluye la opción de bloquearla a través de un patrón de contraseña, lo cual es bastante importante, teniendo en cuenta que no quieres que nadie más sepa acerca de tus cuentas de medios sociales duales o aplicaciones de incógnito. Para configurar un patrón de contraseña para la aplicación, basta con pulsar el botón de menú de tres puntos en la página principal de la aplicación y acceder a «Contraseña».

-

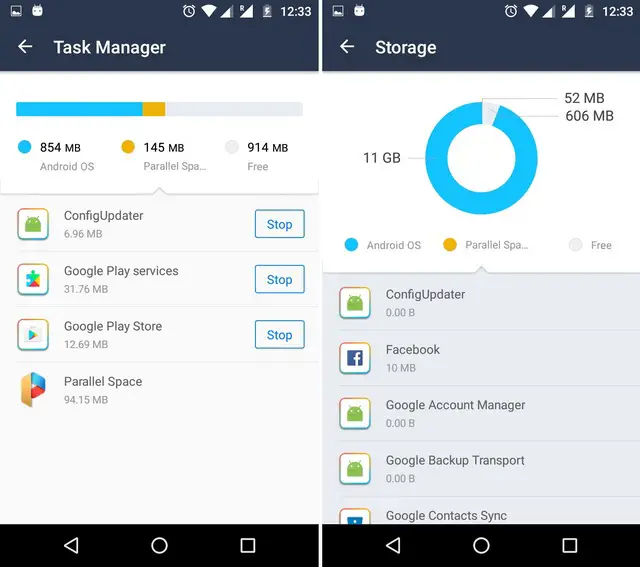

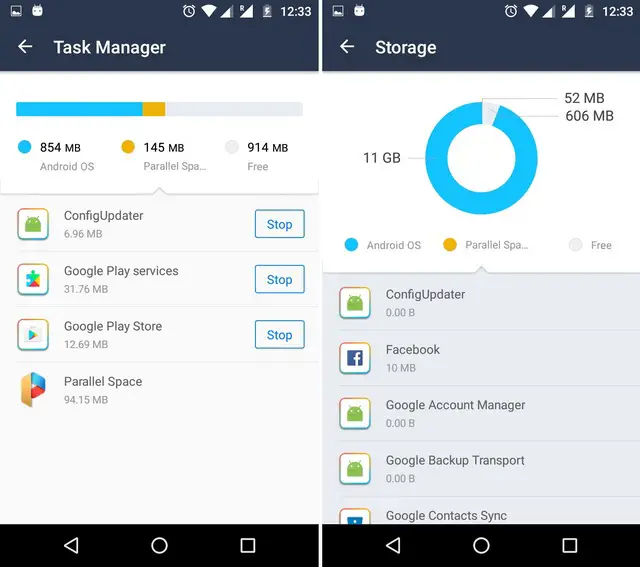

Administrador de tareas

Dado que las aplicaciones clonadas e instaladas de incógnito se ejecutan dentro de Parallel Space, es genial que la aplicación incluya un Administrador de tareas y un Administrador de almacenamiento. La función Administrador de tareas le permite comprobar las aplicaciones que se están ejecutando y que ocupan espacio en la RAM del dispositivo. También puede detener una de estas aplicaciones para liberar RAM. La opción Almacenamiento te permite comprobar la cantidad de memoria que están tomando las aplicaciones dentro de Parallel Space.

VER TAMBIÉN:Cómo ocultar aplicaciones en dispositivos Android

Para aquellos que prefieren los videos sobre el texto, aquí está nuestro video tutorial sobre cómo usar dos cuentas Snapchat en Android:-

Clonar y ocultar aplicaciones con Parallel Space

Usar múltiples cuentas de medios sociales o cuentas de juego es ciertamente muy fácil ahora y todo el crédito va a parar a Parallel Space. Después de haber usado la aplicación, estamos seguros de que quedará impresionado. Dado que la aplicación está disponible de forma gratuita, trae recomendaciones de aplicaciones, pero con su funcionalidad, no tenemos reparos en no hacerlo. Por lo tanto, pruebe Parallel Space para ejecutar varias cuentas de WhatsApp, Snapchat, Facebook y mucho más. Además, oculta las apps de las aplicaciones entrometidas con Parallel Space. No olvides contarnos tu experiencia en la sección de comentarios que aparece a continuación.

Publicado en 17 de febrero, 2025

Cómo colorear fotos en blanco y negro: La manera más fácil

Creo que todos podemos estar de acuerdo en que las fotos en blanco y negro tienen su propio encanto, y aunque algunas fotos son mejores si se quedan en blanco y negro, hay algunas que definitivamente se verían mejor en color. El método más utilizado para colorear fotos en blanco y negro siempre ha sido Photoshop. Ofrece una amplia variedad de herramientas que se pueden utilizar para añadir color a los objetos de una fotografía y para realzar la imagen, para que parezca como si hubiera sido tomada originalmente en color. Afortunadamente, hay algunas herramientas (algunas de ellas incluso utilizan técnicas de aprendizaje profundo), que permiten a los usuarios colorear fotos en blanco y negro, fácilmente:

1. Colorearlo

Colorize-es un microservicio alojado en Algorithmia, que toma la URL de una foto B&W y la colorea . Los resultados no siempre son satisfactorios, debido a que es un algoritmo, pero muchas veces, consigue que los colores se acerquen lo suficiente a lo que uno podría esperar.

Obviamente, ya que el servicio utiliza el aprendizaje profundo , mejorará con el tiempo, ya que los desarrolladores lo entrenan con más y más conjuntos de datos. Actualmente, Colorize-ha sido entrenado usando alrededor de un millón de imágenes, lo que resulta en resultados aceptables-la mayor parte del tiempo. Sí, hay defectos en el sistema; casi siempre prefiere colorear el césped verde, y aumenta el color de las olas en el mar (haciéndolas más marrones, que azules), pero es genial ver cuán cerca puede llegar a estar un algoritmo, incluso en etapas tan tempranas de desarrollo.

Todo lo que tiene que hacer es subir su foto en blanco y negro a un servicio de alojamiento de imágenes como Imgur u otros y pegar la URL de su imagen en Colorize-it. Luego, haga clic en «Colorize» , y espere mientras Colorize hace su magia, o bien, puede utilizar una de las miniaturas de su sitio web con fines de prueba. Probé un par de miniaturas pre-disponibles, y los resultados fueron buenos para una de ellas, y bastante pobres para la otra. Compruébelo usted mismo:

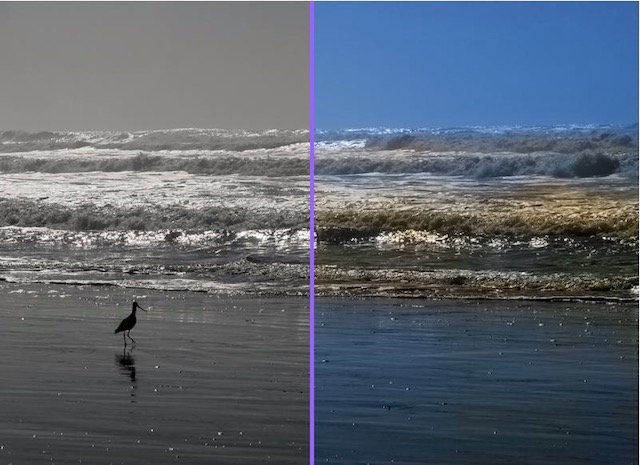

Aunque el agua en la parte inferior de la imagen ha sido coloreada bastante bien, en mi opinión, las ondas son demasiado marrones y parecen un filtro sepia.

Aunque el agua en la parte inferior de la imagen ha sido coloreada bastante bien, en mi opinión, las ondas son demasiado marrones y parecen un filtro sepia.

El cielo está demasiado descolorido, pero Colorize-tiene el color de las vacas perfectamente. El césped también se ve muy bien coloreado.

El cielo está demasiado descolorido, pero Colorize-tiene el color de las vacas perfectamente. El césped también se ve muy bien coloreado.

Todo lo que se ha dicho y hecho, aunque Colorize- puede que no sea la mejor manera de colorear imágenes con objetos salvajemente abstractos (como las estrepitosas olas del mar), funciona bien con imágenes con objetos distinguibles que puede reconocer, y es realmente asombroso ver cómo la visión por computador da pasos tan importantes hacia adelante. «Un pequeño paso para la coloración, un gran salto para la visión por ordenador».

Mira la herramienta aquí

2. ColorizePhoto Converter WebApp

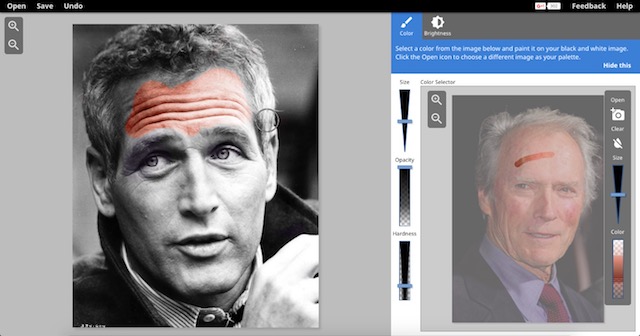

ColorizePhotos Converter es una aplicación web que le permite añadir manualmente color a una imagen en blanco y negro , obteniendo colores de cualquier imagen de color que desee.

Es una aplicación web bastante decente, y puede ser usada para colorear rápidamente un retrato , o una imagen que no tenga objetos muy pequeños. Por defecto, el sitio web se abre con un retrato de un hombre, en blanco y negro, que puede intentar colorear utilizando otra imagen similar. También puede subir sus propias imágenes en blanco y negro para trabajar con ellas.

Mira la herramienta aquí.

3. Solicitudes de coloración Subreddit

Reddit alberga a algunas de las personas más capacitadas y conocedoras de Internet (dependiendo de dónde se mire). El sitio tiene subreddits para casi todos los temas sobre los que necesitará información; lo que naturalmente significa que también hay un subreddit para las solicitudes de coloración de fotos, también llamado Solicitudes de coloración.

La forma en que funciona este subregistro es que puedes hacer una solicitud gratuita o de pago a la comunidad para colorear una foto en blanco y negro. Dale un día o dos, y alguien o el otro habrá coloreado tu imagen por ti. Asegúrese de leer las reglas del subreddit antes de publicar una solicitud de imagen. Las reglas incluyen no considerar «Reddit Gold» como un método de pago para la coloración «Pagada». Por lo tanto, definitivamente debería considerar la posibilidad de publicar sus fotos en blanco y negro en el subreddit para la coloración.

Bono: Photoshop/GIMP

Photoshop es sin duda una de las herramientas de manipulación de fotos más potentes que existen, y si dispone de tiempo, Photoshop es su mejor opción para añadir color a las imágenes en blanco y negro. Photoshop es un software propietario, y por muy poderoso que sea, algunas personas pueden no ser capaces de justificar el precio, o pueden no querer pagar por un editor de imágenes. Si usted es una de esas personas, consulte nuestro artículo sobre Alternativas de Photoshop.

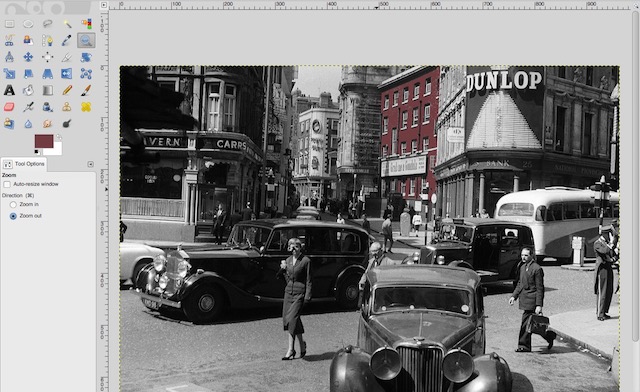

GIMP, o GNU Image Manipulation Program, es un software similar a Photoshop que es gratuito y de código abierto. Es cierto que la interfaz no se acerca en nada a lo que ofrece Photoshop, pero es gratis. GIMP también puede hacer casi todo lo que puede hacer Photoshop, y hacerlo lo suficientemente bien. Si usted está bien versado en el uso de herramientas de edición de fotos como Photoshop o GIMP, puede colorear sus fotos fácilmente. Como tal, no toma mucho tiempo aprender los conceptos básicos de este software de edición de fotos, y si ninguno de los métodos anteriores funciona para usted, puede hacerlo usted mismo en Photoshop.

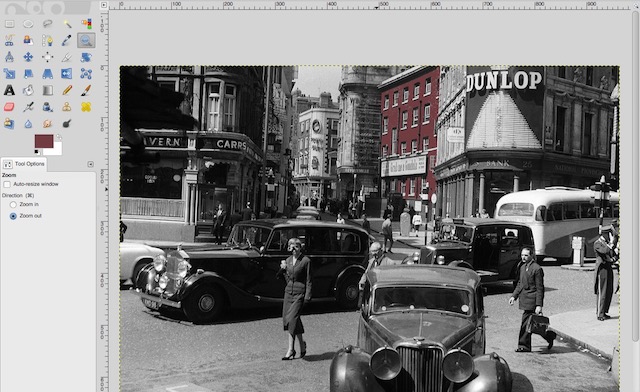

Aquí me podéis ver intentando colorear (en GIMP) esta foto en blanco y negro de los años 50

Aquí me podéis ver intentando colorear (en GIMP) esta foto en blanco y negro de los años 50

VER TAMBIÉN:Cómo quitar el fondo de las imágenes sin Photoshop

Colorear sus fotos en blanco y negro con estas herramientas

Añadir color a las fotos en blanco y negro no es muy difícil, especialmente ahora que has leído este artículo sobre ello. Adelante, busca en tus viejos álbumes de fotos y encuentra algunas fotos en blanco y negro para colorear. Muéstrelos a los miembros de su familia la próxima vez que uno de ellos le pregunte: «¿Qué estás haciendo con tu vida? Puede que no tenga un efecto muy bueno, pero oye! cuán enojados pueden estar cuando acabas de colorear la vieja fotografía de la abuela?

¿Has coloreado alguna vez una foto en blanco y negro? ¿Cómo lo hiciste? ¿Lo emprendió como un proyecto personal o pidió ayuda a alguien con experiencia? Me gustaría escuchar sus pensamientos, puntos de vista y experiencias sobre este tema, así que déjenme algo para que yo lo lea, en la sección de comentarios de abajo.

Publicado en 17 de febrero, 2025

Cómo forzar la eliminación de archivos indelebles en Windows 10

La mejor manera de evitar que el equipo con Windows se ralentice con el tiempo es administrar los archivos y programas correctamente. Esto es cierto especialmente si usted tiene una computadora vieja. La desinstalación de programas adicionales y la eliminación de archivos innecesarios genera grandes dividendos a largo plazo. Si bien es posible que ya esté haciendo esto, estoy seguro de que se ha encontrado con el error «Item Not Found» en algún momento mientras intentaba eliminar un archivo. Esto puede llegar a ser molesto hasta el punto de que se salte el borrado por completo. Aunque un solo archivo o carpeta puede no parecer un gran problema, algunos de ellos pueden empezar a ralentizar el equipo. Teniendo esto en cuenta, aquí está cómo forzar la eliminación de archivos en Windows 10:

Nota: He probado este método en mi ordenador con Windows 10 Pro. También debería funcionar para cualquier otra versión de Windows.

Forzar la eliminación de archivos indelebles

Tanto si se trata de un archivo como de una carpeta que muestra el error «Elemento no encontrado» al intentar eliminarlo, algunos trucos del símbolo del sistema pueden resolver el problema por usted. Si se está preguntando cómo hacerlo, lea los siguientes pasos para averiguarlo:

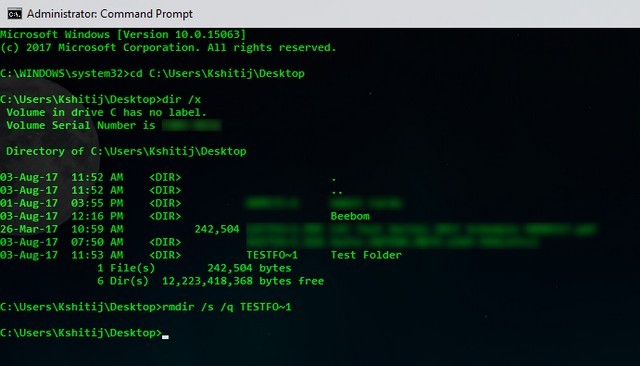

- En primer lugar, abra Símbolo del sistema en modo Administrador . Para ello, pulse Windows + X seguido de unaA en el teclado. Es posible que el Control de cuentas de usuario le pida una confirmación. Haga clic en «Yes» para continuar.

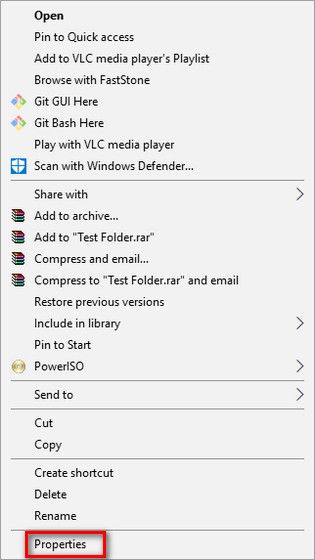

- Ahora diríjase al archivo que desea eliminar. Haga clic con el botón derecho en este archivo/carpeta para abrir el menú contextual y seleccione «Propiedades» .

- En la ventana Propiedades del archivo/carpeta, copie la ruta mencionada contra «Ubicación».

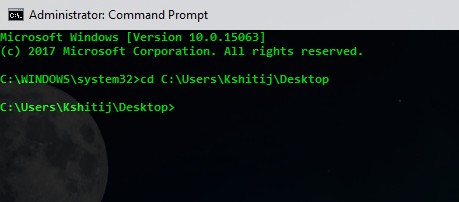

- Ahora vuelva a la ventana del símbolo del sistema. Aquí, escriba «cd» seguido de un espacio, pegue la ruta que acaba de copiar, y luego pulse Enter . Esto cambiará el directorio actual al del archivo/carpeta.

Nota: Si utiliza una versión inferior de Windows, es posible que tenga que escribir la ruta manualmente.

- Una vez que el directorio haya cambiado, escriba «dir /x» en la misma ventana y presione Enter. Esto le mostrará una lista de todos los archivos y carpetas que tiene en ese directorio.

- Busque el nombre de directorio del archivo/carpeta que desea eliminar. En mi caso, como quiero borrar «Carpeta de prueba», estoy buscando «TESTFO~1». Ahora si es un archivo que desea eliminar, escriba «del /s /q» seguido del nombre del directorio, y si es una carpeta, escriba «rmdir /s /q» seguido del nombre del directorio . El comando «/s» elimina el directorio especificado y todos sus subdirectorios, mientras que el comando «/q» los elimina silenciosamente, sin pedir ninguna confirmación. Pulse Enter para ejecutar el comando.

El archivo/carpeta que deseaba eliminar se habrá eliminado.

VER TAMBIÉN:Cómo recuperar archivos eliminados en Windows 10

ForzarEliminar archivos en Windows 10 para acelerar el rendimiento

Así que, ahí lo tienes. Puede usar el símbolo del sistema para forzar la eliminación de archivos en Windows 10, evitando así que el equipo se ralentice. Por lo tanto, si tiene archivos que no puede eliminar en su equipo con Windows, puede usar este método para eliminarlos. Dicho esto, ¿hay alguna otra forma de que usted sepa que hace la misma tarea? Hágamelo saber en la sección de comentarios a continuación.

Publicado en 16 de febrero, 2025

Cómo ver la Copa Mundial de la FIFA 2018 en línea y fuera de línea

El mayor torneo de fútbol del mundo ya está aquí y, a partir de hoy, millones de personas de todo el mundo estarán pegadas a sus pantallas, animando a sus equipos favoritos, hasta que uno de ellos se lleve a casa la Copa Mundial de la FIFA 2018. El torneo, que durará un mes, estará lleno de emocionantes demostraciones de deportividad y yo, por mi parte, no me voy a perder ni un momento de todo esto.

Si eres como yo y has querido meterte en la acción pero no sabes por dónde empezar, te tenemos cubierto. A continuación, un breve vistazo a cómo puede empezar a ver la Copa Mundial de la FIFA 2018, tanto en línea como fuera de línea:

Ver la Copa Mundial de la FIFA 2018 en línea

1. SonyLIV

Sony Pictures Network India (SPN) ha adquirido los derechos mediáticos para la Copa Mundial de la FIFA de este año en la India y ha elaborado un plan de retransmisión exhaustivo para todos los aficionados al fútbol del país. Dado que Sony tiene los derechos exclusivos de retransmisión, los partidos de la Copa Mundial de la FIFA se retransmitirán en la plataforma OTT SonyLIV de la compañía. Los partidos se emitirán en cuatro idiomas -inglés, hindi, bengalí y malayalam – y se complementarán con datos relevantes de retransmisión, incluidos los resultados en directo, las posiciones de los jugadores, las previsualizaciones de los equipos, las estadísticas de los partidos y otras experiencias interactivas para mantenerte informado.

En el escritorio, puedes visitar el sitio web de SonyLIV y ver todos los partidos, seguir a tu equipo favorito para ver las actualizaciones en tiempo real, estar al tanto de todas las actualizaciones de los torneos y estar al tanto de las novedades sobre el viaje a la Copa Mundial.

También podrás ver los partidos en directo en tus dispositivos iOS y Android descargando la aplicación SonyLIV. La aplicación también incluirá todos los extras que mencionamos anteriormente, junto con una experiencia interactiva que te permitirá hacer predicciones sobre el resultado del juego y ganar atractivos premios o conseguir que tu nombre sea transmitido en televisión como el Pronosticador Maestro.

Mientras veas la Copa del Mundo en SonyLIV es absolutamente gratis, habrá un retraso de 5 minutos en la transmisión y también tendrás que soportar muchos anuncios. En caso de que desee una transmisión en directo sin anuncios, tendrá que adquirir una suscripción premium a SonyLIV. La suscripción Premium está disponible por tan sólo 99 rupias al mes, pero si desea ver más deportes en vivo, puede obtener la nueva suscripción de 6 meses de Super Sports por sólo 199 rupias.

2. Airtel TV

Si está suscrito a Airtel, podrá ver la Copa Mundial de la FIFA 2018 en directo desde su smartphone a través de la aplicación Airtel TV. Como se ha mencionado anteriormente, como Sony tiene los derechos exclusivos para retransmitir la Copa del Mundo en la India, tendrás que seleccionar los canales de Sony TEN dentro de la aplicación para ver los partidos en directo.

Para ello, primero tendrás que descargar la aplicación de TV de Airtel en tu dispositivo (duh!). Una vez que haya completado el proceso de registro, tendrá que seleccionar la opción Live TV en la esquina inferior derecha de la aplicación y navegar a uno de los canales de Sony TEN . La transmisión en vivo comenzará tan pronto como haga clic en el canal.

Nota : Sólo podrá acceder al stream si tiene una tarjeta SIM de Airtel instalada en su smartphone y está seleccionada como la tarjeta SIM principal para datos móviles.

3. JioTV

Si eres suscriptor de Jio, también podrás ver la Copa Mundial de la FIFA 2018 en vivo, siempre y cuando seas miembro de Jio Prime y tengas acceso al servicio de JioTV. Para poder ver la Copa del Mundo en vivo usando la aplicación JioTV, tendrás que entrar en tu cuenta de Jio en la aplicación JioTV y buscar los canales de Sony TEN para ver los partidos en vivo .

Los canales de Sony TEN han sido listados bajo la categoría de deportes en la aplicación, por lo que sería mejor que seleccionara un filtro, ya que podría resultar un poco molesto desplazarse por todos los 603 canales para llegar al que desea. Una vez que usted localice el canal Sony TEN de su elección, el siguiente paso es bastante sencillo. Basta con tocar el icono del canal para que la transmisión en directo se inicie inmediatamente.

A diferencia de la aplicación Airtel TV, la aplicación JioTV no requiere que tenga una tarjeta SIM Jio instalada en su smartphone. Sólo necesitas tus credenciales de cuenta de Jio y estás listo para empezar.

Vea la Copa Mundial de la FIFA 2018 sin conexión

En caso de que no quieras molestarte en descargar una aplicación o no tengas el ancho de banda necesario para transmitir todo el torneo en línea, también puedes ver todo el torneo en la televisión. La Copa Mundial de la FIFA 2018 se transmitirá en directo por Sony TEN 2 con comentarios en inglés y Sony TEN 3 con comentarios en hindi .

En caso de que ya tengas acceso a los canales antes mencionados, puedes hacerlo. Pero si no lo hace, tendrá que ponerse en contacto con su respectivo proveedor de servicio de cable y suscribirse a los canales para poder ver la transmisión en vivo en la televisión.

Además, en caso de que no estés en la India, pero no quieras perderte la diversión, aquí tienes una lista de todos los demás canales de televisión del mundo en los que puedes ver la acción en directo:

País Canal

Estados UnidosFox Sports

Reino UnidoBBC

BrasilGlobosat

AlemaniaARD, ZDF

JapanNHK, Nippon TV

VÉASE TAMBIÉN: Todas las aplicaciones que necesitas para la Copa Mundial de la FIFA 2018

Emocionados por ver la Copa Mundial de la FIFA 2018

Ahora que ya sabe cómo ver en directo la Copa Mundial de la FIFA 2018, ¿qué está esperando? Consulta el calendario de partidos, hazte palomitas de maíz y utiliza una de las formas mencionadas para entrar en el juego. Asegúrate de no perderte la acción y dinos a qué equipo perteneces en la sección de comentarios de abajo.